第五批濰坊名吃出爐,39種特色小吃上榜,助力餐飲管理升級(jí)

近日,第五批“濰坊名吃”評(píng)選結(jié)果正式揭曉,共有39種地方特色小吃榮登榜單。這些小吃不僅代表了濰坊深厚的飲食文化底蘊(yùn),也展現(xiàn)了當(dāng)?shù)夭惋嫎I(yè)的創(chuàng)新活力。從傳統(tǒng)老字號(hào)到新興品牌,上榜品種涵蓋了肉火燒、朝天鍋、麻汁雜拌等經(jīng)典美食,以及融合現(xiàn)代口味的創(chuàng)新小吃。

此次評(píng)選由濰坊市餐飲行業(yè)協(xié)會(huì)牽頭,嚴(yán)格遵循“風(fēng)味獨(dú)特、品質(zhì)優(yōu)良、文化內(nèi)涵、市場(chǎng)認(rèn)可”的標(biāo)準(zhǔn),旨在推動(dòng)地方餐飲品牌化、規(guī)范化發(fā)展。上榜小吃均經(jīng)過(guò)專(zhuān)家評(píng)審、公眾投票及食品安全檢測(cè)等多重環(huán)節(jié),確保了評(píng)選的公正性與權(quán)威性。

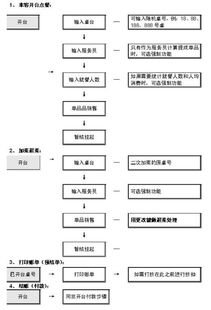

對(duì)餐飲管理而言,這一舉措具有多重意義:一方面,通過(guò)官方認(rèn)證提升了小吃的品牌價(jià)值,幫助經(jīng)營(yíng)者擴(kuò)大市場(chǎng)影響力;另一方面,評(píng)選過(guò)程強(qiáng)化了食品安全與標(biāo)準(zhǔn)化操作要求,促使餐飲企業(yè)優(yōu)化供應(yīng)鏈管理、加強(qiáng)員工培訓(xùn)。許多上榜企業(yè)表示,將以此為契機(jī),引入數(shù)字化點(diǎn)餐系統(tǒng)、完善后廚流程,并開(kāi)發(fā)文旅融合的餐飲體驗(yàn)項(xiàng)目。

業(yè)內(nèi)專(zhuān)家指出,地方名吃評(píng)選是餐飲行業(yè)管理升級(jí)的重要推手。它不僅能促進(jìn)傳統(tǒng)手藝的傳承與創(chuàng)新,還能通過(guò)集群效應(yīng)帶動(dòng)區(qū)域餐飲產(chǎn)業(yè)鏈發(fā)展。未來(lái),濰坊計(jì)劃將名吃評(píng)選與旅游推廣、電商平臺(tái)相結(jié)合,進(jìn)一步打造“濰坊味道”的城市名片,為餐飲行業(yè)注入可持續(xù)發(fā)展動(dòng)力。

如若轉(zhuǎn)載,請(qǐng)注明出處:http://m.slgffdg.cn/product/19.html

更新時(shí)間:2026-04-16 05:15:01